JAV technologijų milžinė „Microsoft“ dar ne taip seniai išleido „Windows 11“ operacinės sistemos versiją, kurios laukiama buvo kone dešimtmetį. Nors tai buvo geros naujienos daugeliui, tačiau bendrovė nuolat susiduria su įvairiausiomis nenumatytomis problemomis.

Jeigu galvojate, kad degalinės savavališkai nustato dideles degalų kainas – stipriai klystate. Spauskite čia ir sužinokite, kaip viskas yra.

Dabar pavojuje atsidūrė visi „Windows 10“ ir „Windows 11“ operacines sistemos naudojančių kompiuterių turėtojai. Specialistai perspėja apie didžiulę grėsmę jūsų saugumui, o tai liečia abi populiarias „Microsoft“ platformos versija.

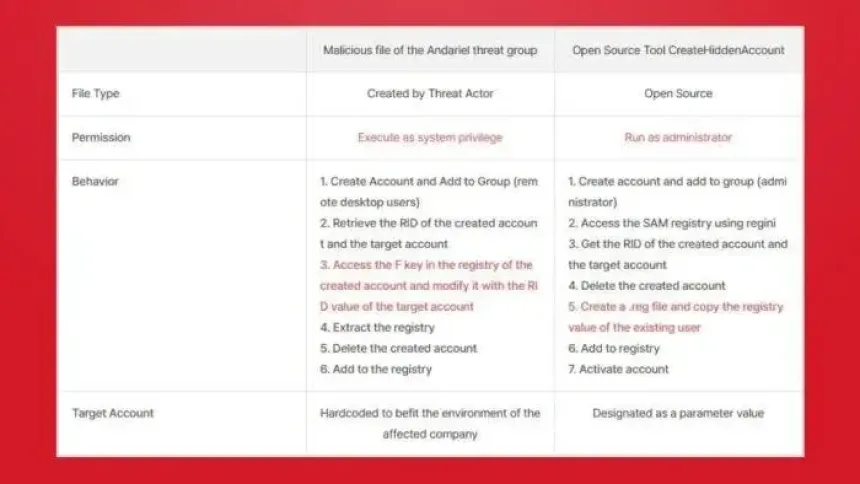

Ekspertai skambina pavojaus varpais dėl RID saugumo grėsmės, kuri naudoja santykinio identifikatoriaus (RID) sistemą. RID - tai unikalūs naudotojų paskyrų identifikatoriai, pagal juos nustatomi prieigos lygiai.

Paaiškėjo, jog kibernetiniai sukčiai gali manipuliuoti šiais RID. Taip jie gali įgyti administratoriaus teises jūsų naudojamame kompiuteryje. Negana to, įprasta naudotojo paskyra gali tapti administratoriaus paskyra. Tai kelia didelį pavojų duomenų ir sistemos saugumui.

RID atakos – kodėl tai kelia grėsmę „Windows 10“ ir „Windows 11“ kompiuterių turėtojams?

Kiekviena „Windows“ naudotojo paskyra turi unikalų RID. Sistema naudoja šiuos raktus prieigai prie kompiuterių valdyti. Pavyzdžiui, administratoriaus paskyros RID gali būti „500“. Paprastas naudotojas gali turėti „1000“. Įsilaužimas į RID pakeičia šias vertes.

Taip suteikiama neautorizuota prieiga. Užpuolikai pirmiausia turi gauti sisteminio lygmens prieigą. Tai pirmas svarbus žingsnis. Verta žinoti, jog tipinė tokio įsilaužimo ataka susideda iš kelių etapų. Pirmiausia užpuolikai pažeidžia sistemos privilegijas.

Jie pasinaudoja sistemos pažeidžiamumais. Kibernetiniai nusikaltėliai gali naudoti sukčiavimo arba kenkėjišką programinę įrangą. Tada jie sukuria paslėptą paskyrą ir naudoja komandinės eilutės įrankius, pavyzdžiui, „net user“. Ši paskyra yra paslėpta nuo įprasto matomumo.

Atakos esmė - RID keitimas. Užpuolikai pakeičia paslėptos paskyros RID ir sutapatina jį su administratoriaus paskyros RID. Taip paslėptai paskyrai suteikiama administratoriaus prieiga. Tada jie suteikia nuotolinę prieigą. Galiausiai jie paslepia savo pėdsakus.

Kaip apsisaugoti nuo šio pavojaus?

Nesunku suprasti, kad apsisaugoti nuo tokių RID įsilaužimo yra kritiškai svarbu. Padėti tokioje situacijoje gali keli žingsniai. Svarbu apriboti prieigą prie SAM registro. Šioje duomenų bazėje saugoma slapta informacija. Ją turėtų pasiekti tik įgalioti procesai.

Papildomo saugumo suteikia kelių veiksnių autentiškumo nustatymas (MFA). Ji apsunkina neautorizuotą prieigą. Net jei įgaliojimai pavagiami. Taip pat veiksmingas įtartinų įrankių blokavimas. Tokie įrankiai kaip „PsExec“ ir „JuicyPotato“ dažnai naudojami atakose.

Užkirtus kelią jų naudojimui trukdoma įsilaužėliams. Svečių paskyrų išjungimas - dar viena gera praktika. Šios paskyros gali kelti pavojų saugumui.

Be to, RID įsilaužimą sunku aptikti. Veiksmai, atlikti gavus sistemos prieigą, gali išlikti net po sistemos paleidimo iš naujo. Todėl labai svarbu užkirsti kelią. Labai svarbu suprasti, kaip veikia RID įsilaužimas. Ne mažiau svarbu įgyvendinti saugumo priemones. Imdamiesi šių veiksmų, naudotojai gali gerokai pagerinti savo apsaugą. Jie gali apsisaugoti nuo šios pavojingos grėsmės.

Taigi, ekspertai pabrėžia, kad RID įsilaužimą aptikti sunku. Dėl atakos paslėptumo ji yra ypač pavojinga. Todėl geriausias metodas yra prevencija. Taip pat labai svarbu nuolat informuoti apie tokias grėsmes.

Būtina reguliariai atnaujinti saugumo naujinius ir būti budriems. Tai padeda išlaikyti saugią sistemos aplinką. Vartotojai taip pat turėtų saugotis įtartinos veiklos. Reikėtų ištirti bet kokį neįprastą elgesį. Tai gali padėti anksti aptikti galimas atakas.